在上周出现了一条新闻, Telegram以及WhatsApp并没有你想的那么安全。

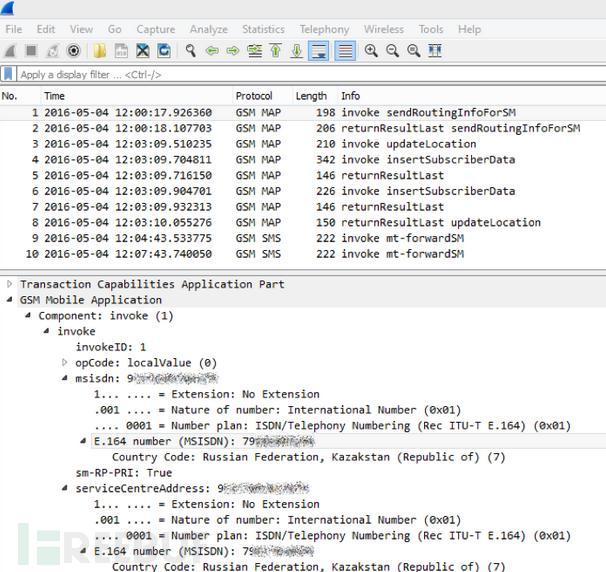

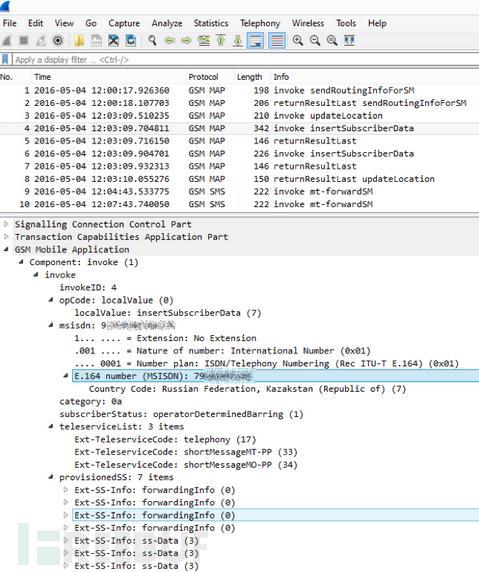

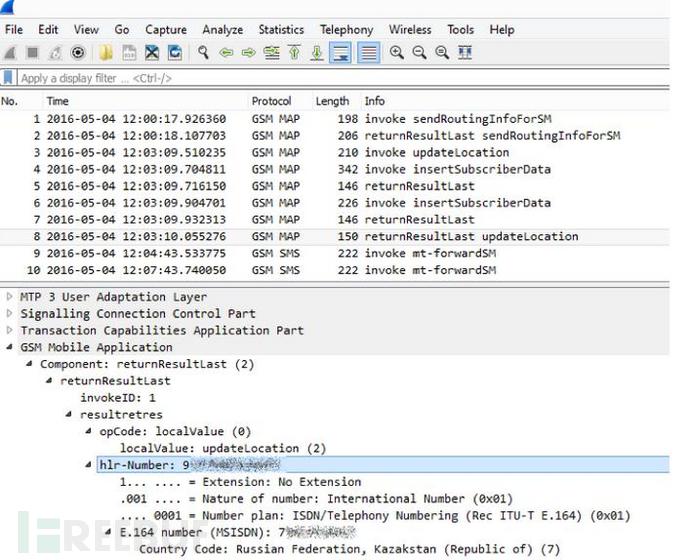

现在我们为了了解到两个Telegram账号之间通信是否有漏洞,于是我们就注册了账号,并作出了测试,如下,我们通过攻击SS7网络中的测试账号,这就是我们获取到的信息,首先,我们需要找到IMSI码:

重新注册(终端)用户信息

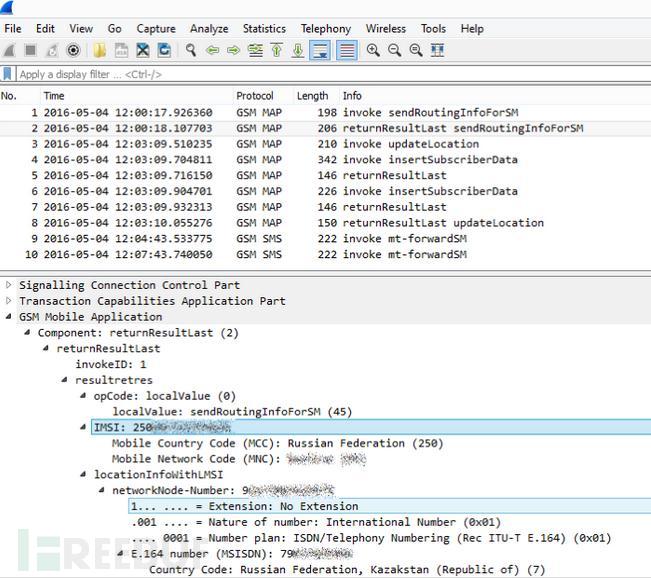

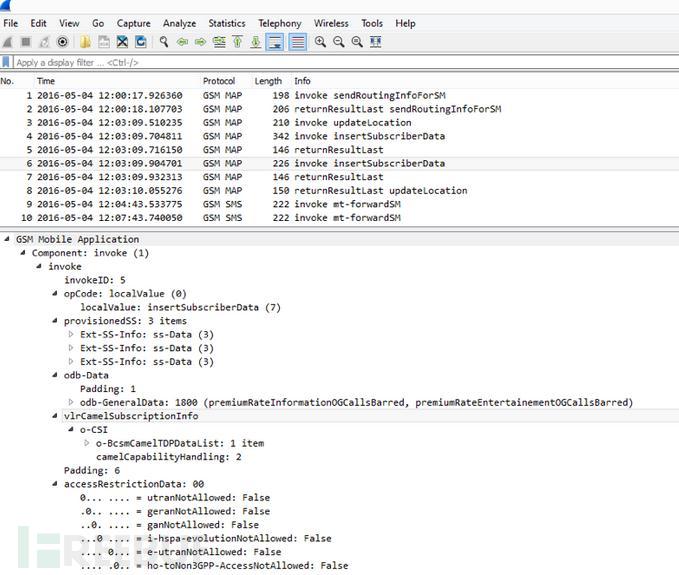

现在我们已经得到了用户的配置文件信息了

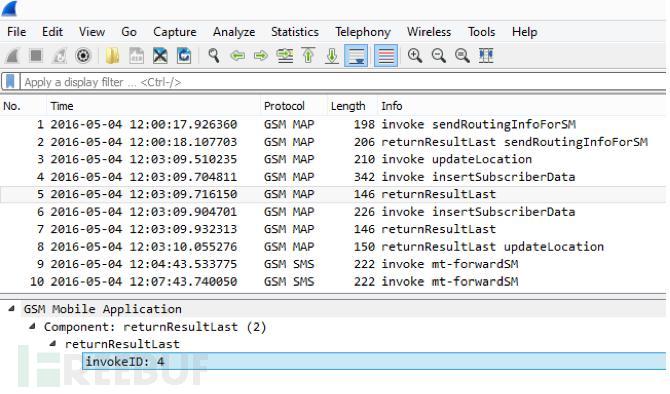

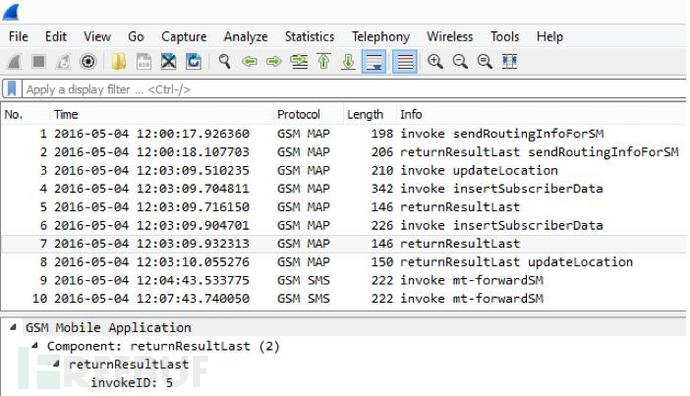

完成用户重新注册过程

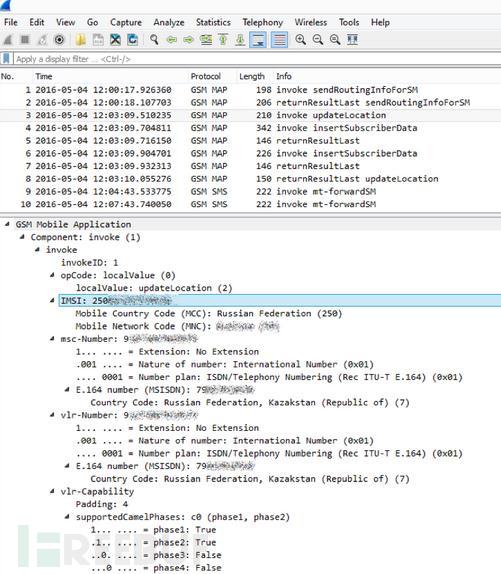

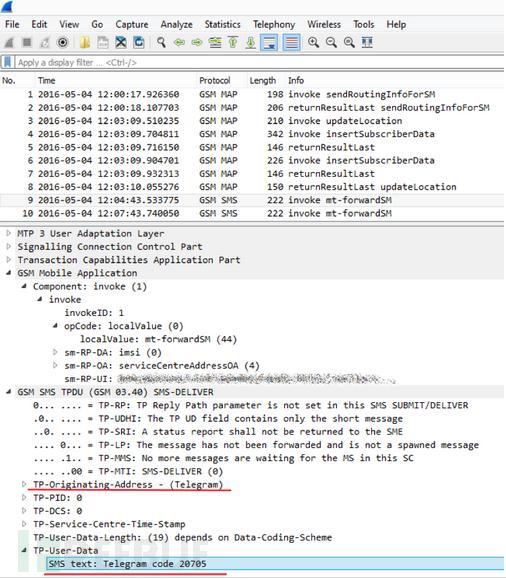

现在我们已经控制了目标账户,然后我们可以连接(devayse)到想要测试的Telegram 账户(手机号码),最终得到短信信息。

再输入验证码之后(注意上面标识),我们就可以毫不费力的访问你的Telegram账户了。我们现在不仅仅可以代表受害者接收信息,我们还可以被授权了解到账户(Telegram)里面的所有信息。

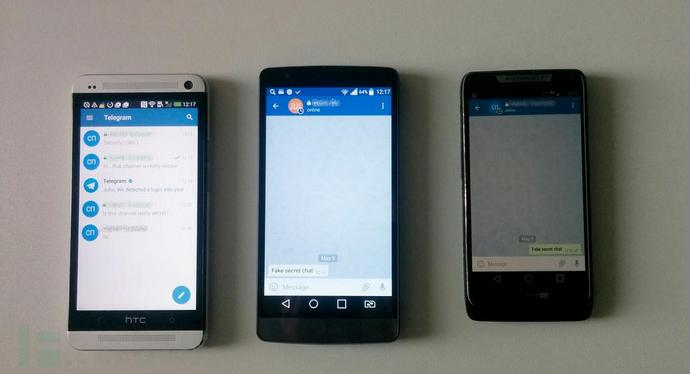

然而想要了解到加密的聊天记录没有实现

但可以创建一个新的会话,然后代表受害者与其他人聊天来获取信息

然后我们在WhatsApp做了一样的测试,我们测试了账户,现在其可以将聊天记录备份到Google Drive,所以需要Google账户信息,我们现在可以装成受害者与他人聊天获取更多信息

根据之前不少相关报道,都说明通过短信来发送验证码没有想象的那么安全,而SS7之前也被爆出了不少问题,而攻击者针对这一网络的攻击也可以在任何地方进行。值得注意的是,所有的测试都是在默认的软件设置下进行的,也就是说还是有不少用户都是采用默认设置方式的。

Signal System 7(SS7)开发于20世纪80年代,是目前全球大多数电信运营商用来提供电话,短信以及互联网数据等服务的协议栈,它将手机运营商和国家经营者控制的节点连接成封闭网络,引导移动流量从手机信号塔通向互联网。数以千计的公司拥有SS7访问权,也可以将访问权共享给第三方使用。

*参考来源:habrahabr,饭团君投递,转载请注明来自FreeBuf黑客与极客(FreeBuf.COM)